内容简介:安全研究人员发布了Windows Shell REC( CVE-2018-8495))漏洞概念验证代码,受影响软件为Windows 10内置的Microsoft Edge,攻击者可以使用该代码通过Microsoft Edge浏览器在远程计算机上运行恶意代码。 据了解,...

安全研究人员发布了Windows Shell REC( CVE-2018-8495))漏洞概念验证代码,受影响软件为Windows 10内置的Microsoft Edge,攻击者可以使用该代码通过Microsoft Edge浏览器在远程计算机上运行恶意代码。

据了解,漏洞是由于Windows Shell处理URI时,未过滤特殊的URI,如拉起脚本的Windows Script Host的URI为wshfile,导致的RCE。

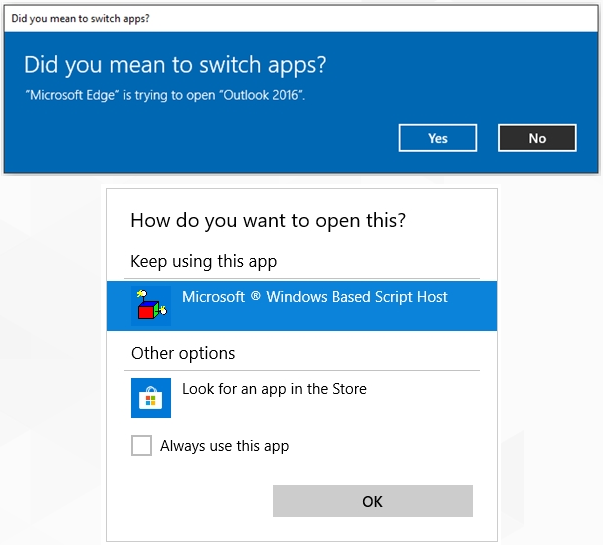

当构造包含特殊URI的网页时,诱导用户打开点击,会弹出下面这个窗口,此时默认焦点位于ok按钮上,只有用户再按一次enter键,就会拉起脚本执行任意命令。

该漏洞于10月9日曝光,级别属于“高危”。庆幸的是,微软已经发布修复补丁,请及时更新,更新地址:点此。

来自:快科技

【声明】文章转载自:开源中国社区 [http://www.oschina.net]

以上就是本文的全部内容,希望本文的内容对大家的学习或者工作能带来一定的帮助,也希望大家多多支持 码农网

猜你喜欢:- React组件的受控和非受控

- React之受控组件与非受控组件

- 浅谈react受控组件与非受控组件(小结)

- 使用DDL注入绕过Windows 10受控文件夹访问保护

- 谷安1904期PRINCE2(受控环境下的项目管理)认证培训圆满结束,北京深圳两地开班

- 如何做好漏洞管理的漏洞修复工作

本站部分资源来源于网络,本站转载出于传递更多信息之目的,版权归原作者或者来源机构所有,如转载稿涉及版权问题,请联系我们。

Producter 让产品从0到1

周楷雯 / 人民邮电出版社 / 2016-12-25 / CNY 69.00

这是一本以App Store首页推荐的成功App为例阐述如何完成一款App产品的设计、开发和营销的书。在这本书之后,作者的《一炷香》和《字里行间》两款产品也接连被App Store首页推荐。 《Producter 让产品从0到1》从产品的设计、产品的实现、产品的迭代、产品的营销、产品的进阶等几个角度,全面讲解了产品设计的基本原则、设计的重要性、设计的感觉、实用的设计工具、简单的iOS开发、产......一起来看看 《Producter 让产品从0到1》 这本书的介绍吧!