在研究人员发现 9 款 Android 应用程序窃取用户的 Facebook 登录凭证之后,Google 已经将这些应用从 Play Store 下架,此前这些应用的总下载量已超过 660 万次。

安全公司 Dr.Web 近日发表的一份报告,在报告中 Dr.Web 表示为了赢得用户的信任并降低他们的警惕性,这些应用程序提供了功能齐全的照片编辑、运动和训练、天文和清理设备上的垃圾文件等服务。但所有被确认的应用程序都为用户提供了一个选项,即通过登录 Facebook 账户来禁用应用内广告。选择该选项的用户能够看到一个真正的 Facebook 登录页,其中包含用户名和密码的输入框。

这些恶意软件使用了一种特殊的机制来欺骗用户。在启动时从其中一个 C&C 服务器收到必要的设置后,它们将合法的 Facebook 网页载入 WebView。接下来,他们将从 C&C 服务器收到的 JavaScript 加载到同一个 WebView 中。这个脚本被直接用来劫持输入的登录凭证。

之后,这个 JavaScript 使用通过 JavascriptInterface 注解提供的方法,将窃取的登录和密码传递给恶意程序,恶意程序再将数据传输给攻击者的 C&C 服务器。在受害者登录他们的账户后,恶意程序还会从当前的授权会话中窃取 cookies。这些 cookies 同样也会被发送给攻击者。

对恶意程序的分析表明,攻击者可以很容易地改变恶意软件的设置,让软件加载其他的合法服务的网页。因此,这些恶意软件可能被用来从任何服务中窃取账户和密码。

研究人员确定了藏在应用程序中的五个恶意软件变体,其中三个是原生 Android 应用程序,其余两个使用了 Google 的 Flutter 框架,该框架旨在实现跨平台兼容。所有这些变体都归类为同一个木马,因为它们使用相同的配置文件格式和相同的 JavaScript 代码来窃取用户数据。

这些恶意软件变体包括:

- Android.PWS.Facebook.13

- Android.PWS.Facebook.14

- Android.PWS.Facebook.15

- Android.PWS.Facebook.17

- Android.PWS.Facebook.18

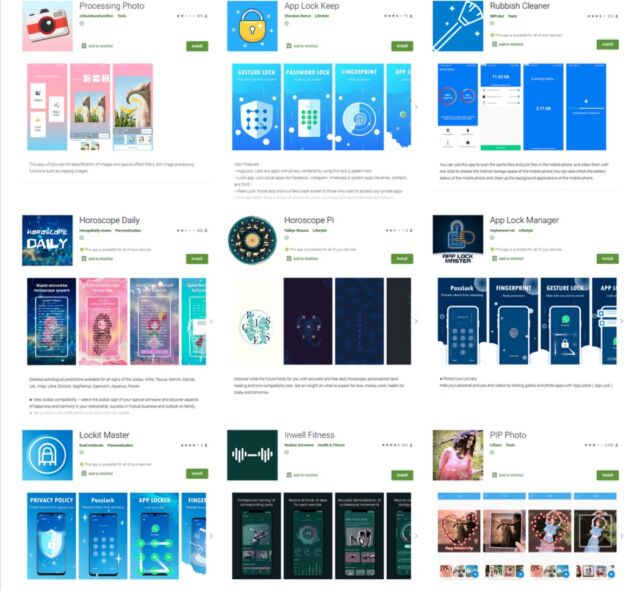

大部分的下载是针对一个名为 PIP Photo 的应用,该应用的下载量超过 580 万次。排名第二高的应用程序是 Processing Photo,下载量超过 50 万次。其余的应用是:

- Rubbish Cleaner: 超过 100,000 次下载;

- Inwell Fitness: 超过 100,000 次下载;

- Horoscope Daily: 超过 100,000 次下载;

- App Lock Keep: 超过 50,000 次下载;

- Lockit Master: 超过 5,000 次下载;

- Horoscope Pi: 超过 1,000 次下载;

- App Lock Manager: 10 次下载;

在 Google Play 搜索显示,所有的应用程序都已从 Play Store 中删除。Google 发言人表示,Google 不光下架了这些应用,还禁用了所有应用程序的开发者账户。任何下载了上述应用程序的用户都查看一下他们的 Facebook 账户,尽快修改密码并开启账号的二次验证。

猜你喜欢: