秘密扫描计划(Secret scanning program)是 GitHub 推出的一项服务,GitHub 通过与仓库所有者展开合作,对仓库进行秘密扫描以保护秘密令牌格式的安全,该扫描将搜索意外提交的令牌格式。此举可以防止因欺诈性目的而意外使用了错误的提交。

近日,GitHub 宣布与 Python Package Index(PyPI)展开合作,帮助保护用户免受 PyPI API 令牌的泄露所产生的侵害。

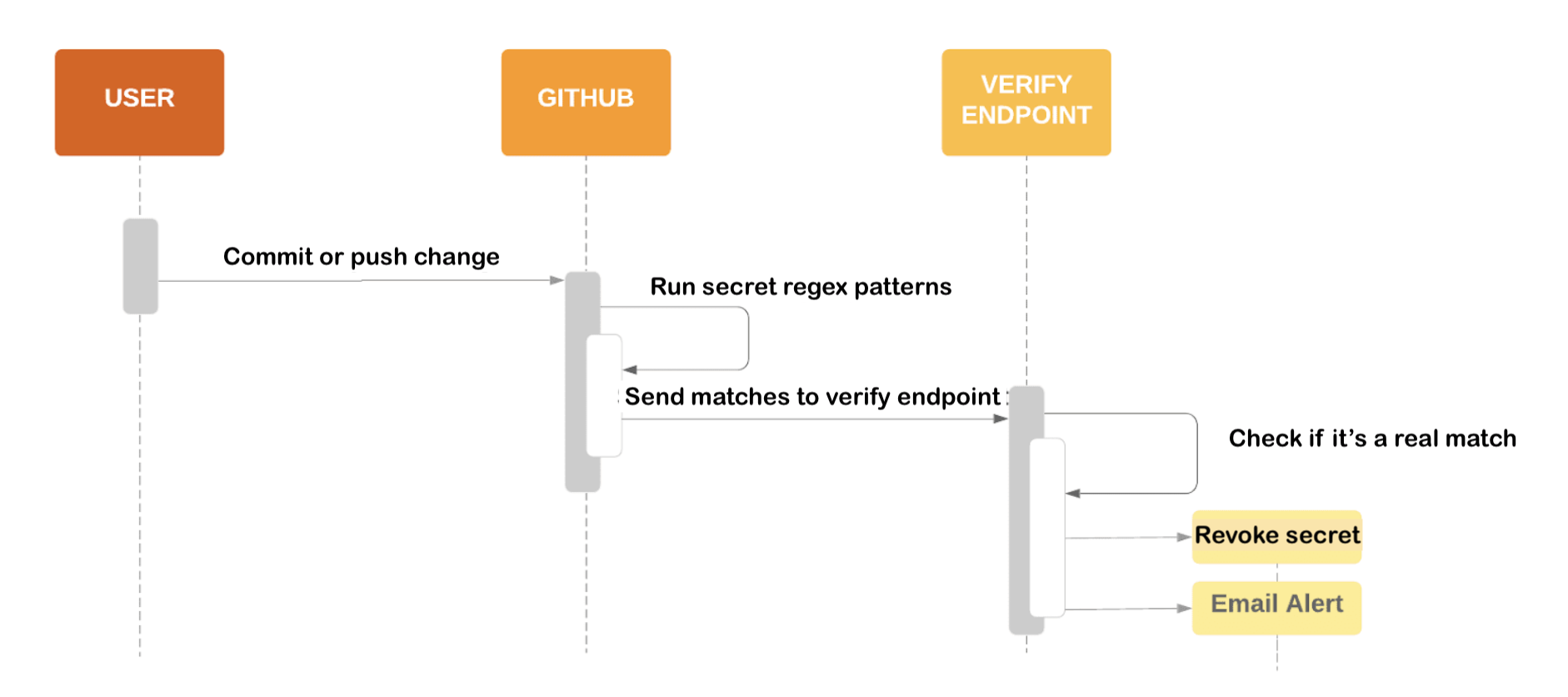

根据公告,从现在开始,GitHub 将扫描公共仓库的每一次提交,以寻找暴露的 PyPI API 令牌。它将把发现的任何令牌转发给 PyPI,PyPI 在此过程中将自动禁用它们并通知它们的所有者。这个端到端过程只需要几秒钟。

GitHub 表示,PyPI 是加入 GitHub 秘密扫描计划的又一个集成商。自 2018 年以来,GitHub 已经与 35 家令牌发行商合作以帮助他们保护客户的安全。与此同时,GitHub 也欢迎更多的集成商加入他们的计划对公共仓库进行秘密扫描。

如何加入秘密扫描计划:

- 联系 GitHub 以启动流程;

- 确定要扫描的相关秘密,并创建正则表达式来捕获它们;

- 针对在公共仓库中发现的秘密匹配项,创建一个秘密警报服务,以便从 GitHub 接受包含秘密扫描消息有效负载的 web hooks;

- 在秘密警报服务中实施签名验证;

- 在秘密警报服务中实施秘密撤销和用户通知;

- 提供误报的反馈(可选)。

不仅如此,GitHub 高级安全(Advanced Security)客户现在还可以扫描他们的私人仓库,以防止泄漏。

猜你喜欢:暂无回复。