近日,在 Linux 内核的 iSCSI 子系统中发现的三个漏洞可能会允许具有基本用户权限的本地攻击者在未打补丁的 Linux 系统上获得 root 权限。

这些安全漏洞只能在本地被利用,这意味着潜在的攻击者将不得不通过利用另一个漏洞或使用其他攻击载体来访问受影响的设备。

15年之久的 Linux 内核漏洞

这些漏洞在 2006年 iSCSI 内核子系统的初始开发阶段就被引入,如今时隔 15 年,GRIMM 的研究人员终于发现了这些漏洞。

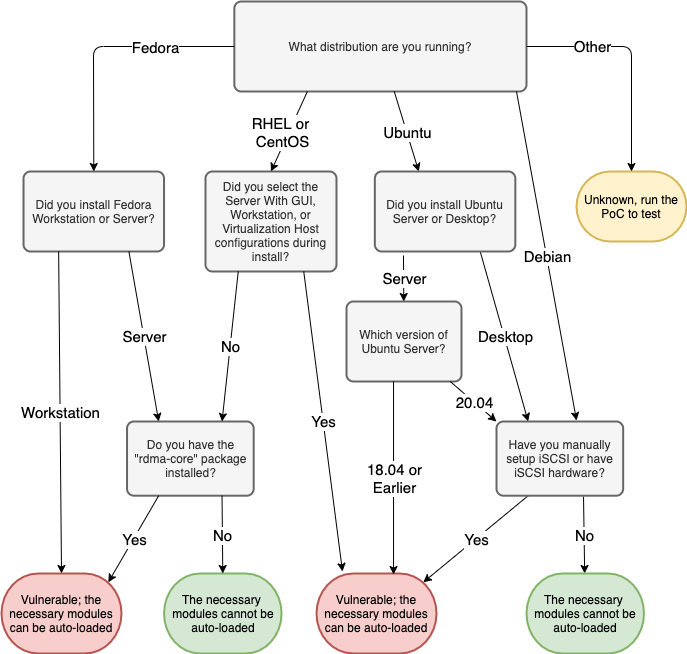

根据 GRIMM 安全研究员 Adam Nichols 的说法,这些漏洞影响了所有的 Linux 发行版,但幸运的是,受影响的 scsi_transport_iscsi 内核模块在默认情况下是没有被加载的。

然而,攻击者可能针对特定的 Linux 发行版的特性,即该模块可以在特殊情况下被加载的特性,被攻击者利用并进行攻击。

Nichols 补充道:"在 CentOS 8、RHEL 8 和 Fedora 系统上,如果安装了 rdma-core 包,非特权用户可以自动加载所需模块。而在 Debian 和 Ubuntu 系统上,只有在 RDMA 硬件可用的情况下,rdma-core 包才会自动加载所需的两个内核模块。因此,在后两个系统中该漏洞的影响范围更加有限"。

通过 KASLR 绕过获得 root 权限

攻击者可以滥用这些漏洞来绕过漏洞阻止安全功能,如 Kernel Address Space Layout Randomization(KASLR,内核地址空间布局随机化)、Supervisor Mode Execution Protection (SMEP,主管模式执行保护)、Supervisor Mode Access Prevention(SMAP,主管模式访问防止)和 Kernel Page-Table Isolation(KPTI,内核页表隔离)。

这三个漏洞会导致本地权限提升、信息泄露和拒绝服务。

- CVE-2021-27365:堆缓冲区溢出(本地权限提升、信息泄露、拒绝服务)

- CVE-2021-27363:内核指针泄露(信息泄露)

- CVE-2021-27364:越界读取(信息泄露,拒绝服务)

目前所有这三个漏洞都在 5.11.4、5.10.21、5.4.103、4.19.179、4.14.224、4.9.260 和 4.4.260 进行了修补,修补程序已于 3 月 7 日开始在主线 Linux 内核中提供。对于 3.x 和 2.6.23 等不再受支持的 EOL 内核版本,将不会发布针对上述漏洞的补丁。

因此建议所有 Linux 用户都尽快更新系统至上述经过漏洞修复后的版本,以免设备被利用这些漏洞进行攻击。

猜你喜欢: