日前,一个黑客组织利用恶意的 Firefox 扩展程序,以及 Scanbox 恶意软件感染受害者。通过此举旨在劫持受害者的 Gmail 帐户和 Firefox 浏览器,使他们能够收集目标的数据并记录其键盘按键操作。

根据 Proofpoint 报告,这次攻击始于 1 月,并持续到整个 2 月。

恶意的 FriarFox 浏览器扩展

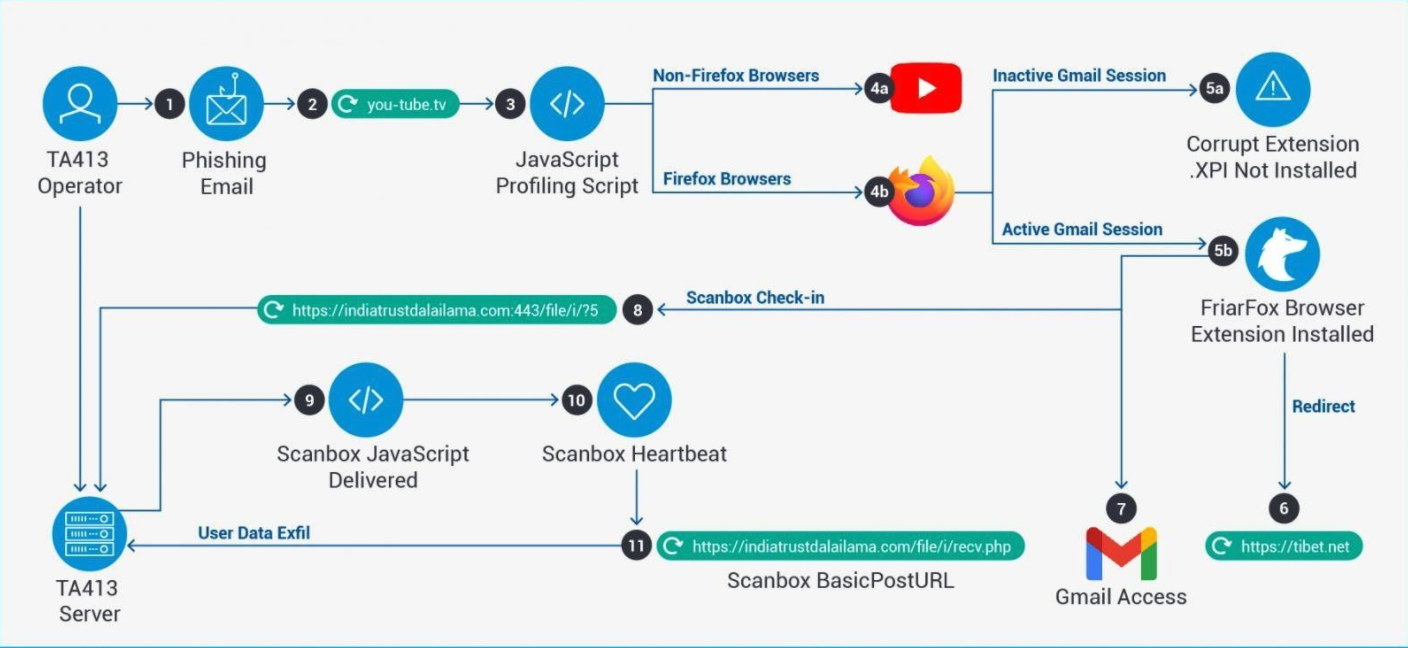

攻击者传递到目标邮箱的网络钓鱼电子邮件会将其重定向到攻击者控制的 you-tube[.]tv 域名,该域名会显示一个伪造的 Adobe Flash Player Update 页面。

如果目标使用 Firefox 浏览器并登录到他们的 Gmail 帐户,则从该域名执行的 JavaScript 分析脚本会自动提示目标安装名为 FriarFox 的恶意扩展程序。如果他们使用的是 Firefox 但未登录 Gmail 帐户,则会要求他们向浏览器中添加已损坏的 FriarFox 扩展,这会导致扩展安装失败。

如果潜在的受害者使用的是除 Firefox 以外的其他网络浏览器,那么他们将被重定向到合法的 YouTube 登录页面。

FriarFox 恶意扩展基于开源的 Gmail Notifier Firefox 插件,通过改变其图标和元数据描述来模仿 Flash 更新过程。他们还添加了恶意 JavaScript,旨在劫持受害者的 Gmail 帐户,并通过 Scanbox 恶意软件感染其系统。

一旦受害者被诱骗安装 FriarFox 扩展程序,黑客将可以接管用户的 Gmail 帐户和 Firefox 浏览器,以执行以下恶意操作:

劫持 Gmail 账户:

- 搜索邮件

- 归档邮件

- 接收 Gmail 通知

- 阅读邮件

- 为 FriarFox 扩展改变 Firefox 浏览器的音频和视觉警报功能

- 标记邮件

- 将邮件标记为垃圾邮件

- 删除信息

- 刷新收件箱

- 转发邮件

- 执行功能搜索

- 从 Gmail 垃圾桶中删除邮件

- 从被盗账户发送邮件

Firefox 浏览器(基于浏览器权限)

- 访问所有网站的用户数据

- 显示通知

- 读取和修改隐私设置

- 访问浏览器标签页

进一步的技术细节和感染指标(IOCs),包括本次活动中使用的基础设施和恶意软件样本哈希,可在 Proofpoint 报告中获得。

猜你喜欢:暂无回复。