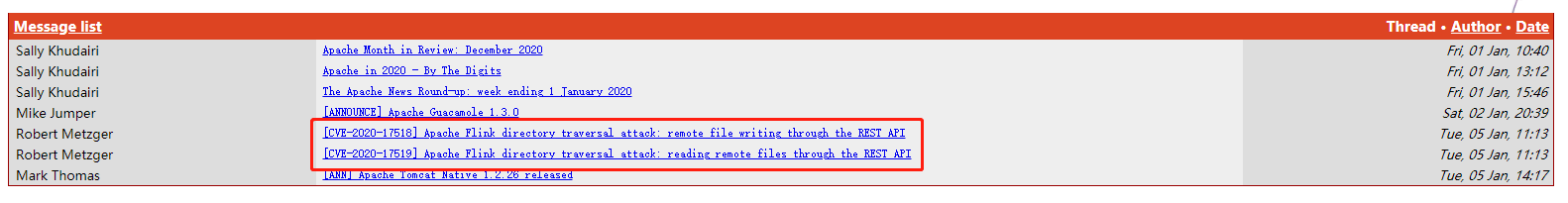

Apache 邮件列表档案发表了两个漏洞报告,攻击者可通过 REST API 读写远程文件,进行目录遍历攻击。

漏洞发生原因

- Flink 在 1.5.1 版本中引入了一个 REST handler,这允许攻击者将已上传的文件写入本地任意位置的文件中,并且可通过一个恶意修改的 HTTP 头将这些文件写入到 Flink 1.5.1 可以访问的任意位置。该漏洞存在于 1.5.1 - 1.11.2。

- Flink 在 1.11.0 做了一些改动,导致攻击者可以通过 JobManager 进程的 REST 接口来读取 JobManager 进程可访问的任何文件。该漏洞存在于 1.11.0 - 1.11.2。

解决方案

Ververica 软件工程师 Robert Metzger 建议所有 Flink 实例已暴露的用户升级到 1.11.3 或 1.12.0。

详情查看:http://mail-archives.apache.org/mod_mbox/www-announce/202101.mbox/browser

猜你喜欢:暂无回复。