微软方面宣布,其已经成功接管了由朝鲜政府支持的黑客组织先前使用的 50 个 Web 域。这家操作系统制造商表示,此前,这 50 个域被该公司一直追踪的Thallium(也称为 APT37)组织用来发起网络攻击。

微软表示,数字犯罪部门(DCU)和微软威胁情报中心(MSTIC)团队已经监视 Thallium数月,跟踪该组织的活动并绘制其基础架构。

12 月 18 日,这家位于雷德蒙德的公司在弗吉尼亚州法院对 Thallium 提起诉讼。圣诞节过后不久,美国当局批准了微软的法院命令,允许这家科技公司夺取朝鲜黑客一直在攻击中使用的 50 多个域。

这些域被用于发送网络钓鱼电子邮件和托管网络钓鱼页面。Thallium 黑客会诱使这些站点上的受害者,窃取其凭据,然后获得对内部网络的访问权限,并从这些内部站点进一步升级攻击。

Thallium 发送的网络钓鱼电子邮件之一(图片:微软)

同时,微软表示,除了追踪 Thallium 的进攻行动外,它还追踪被感染的主机。

汤姆·伯特(Tom Burt)称:“根据受害者的信息,目标包括政府雇员,智囊团,大学工作人员,致力于世界和平与人权的组织成员以及从事核扩散问题的个人”。并透露,“大多数目标都设在美国以及日本和韩国。”

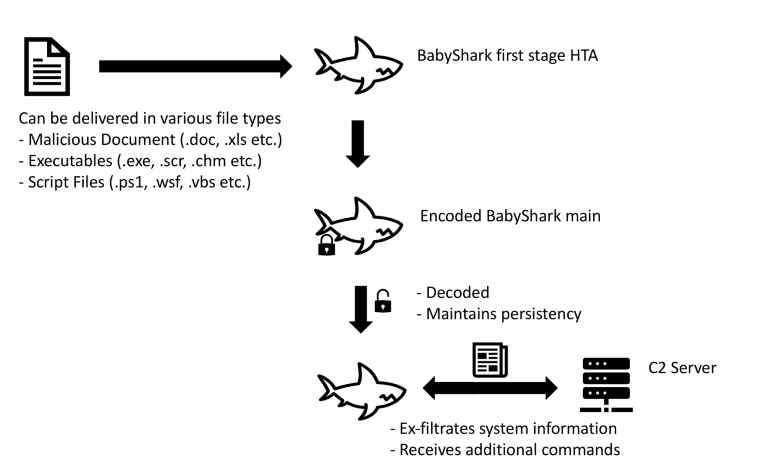

微软高管表示,在许多此类攻击中,其最终目标是使恶意软件感染受害者,例如两个远程访问木马(RAT)KimJongRAT 和 BabyShark。

伯特表示:“一旦将恶意软件安装在受害者的计算机上,它就会从其中窃取信息,保持持久存在并等待进一步的指示。”

图片:Palo Alto Networks

微软方面表示,该集团已经更新了其安全产品,以保护客户免受 Thallium 发起的攻击,并建议用户启用两因素身份验证,同时尽快检查安全警报和电子邮件转发规则。

事实上,这并不是微软第一次使用法院命令来阻止外国政府支持的黑客组织的运作。

上一次是在2018年8月,微软针对一家名为 Strontium(APT28,Fancy Bear)的俄罗斯组织采取了 12 次此方法,成功撤下了 84 个域 。它还通过法院命令这一手段扣押了与伊朗有联系的网络间谍组织 Phosphorus(APT35)运营的 99 个域。

此外,微软也曾利用法院命令破坏了中国政府支持的黑客组织 Barium 的运营。

参考消息:https://www.zdnet.com/article/microsoft-takes-down-50-domains-operated-by-north-korean-hackers/