内容简介:谷歌已经确认最近 Google Chrome 的更新是用来修补流行浏览器中的 0day 漏洞,这是一种可被用于主动攻击的漏洞,官方建议 macOS,Windows 和 Linux 上的所有 Chrome 用户尽快更新其安装。 3月1日发布的 Chrome 补...

谷歌已经确认最近 Google Chrome 的更新是用来修补流行浏览器中的 0day 漏洞,这是一种可被用于主动攻击的漏洞,官方建议 macOS,Windows 和 Linux 上的所有 Chrome 用户尽快更新其安装。

3月1日发布的 Chrome 补丁包含一个安全漏洞修复程序,标识为 CVE-2019-5786。本次更新仅修复了该问题而未对浏览器进行其他更改,可见问题相当迫切,最新版本在三个平台上都已经是 72.0.3626121。

安全漏洞影响了 Chrome 的所有桌面版本,对于 Windows 用户来说尤其如此,浏览器的漏洞被主动用作对 Windows 的更复杂攻击的一部分。

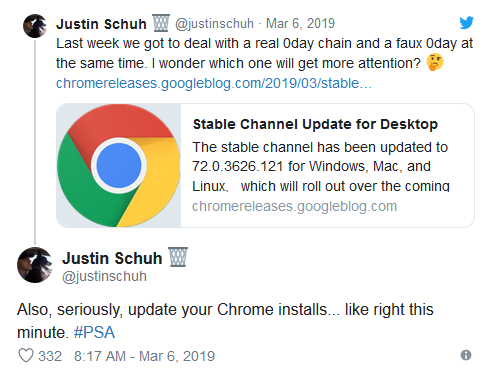

谷歌更新了该补丁的公告,明确表示 Chrome 的攻击方法已经“在外流传”。 Google Chrome 安全主管贾斯汀·舒赫(Justin Schuh)向 Twitter 发布了有关该漏洞存在的建议,并督促用户尽快使用新补丁更新浏览器。

该漏洞主要源于 Chrome 的 FileReader API 存在内存管理错误,该错误允许网络应用读取桌面上的本地文件。具体来说,当 Web 应用程序尝试访问已从 Chrome 分配的内存中释放或删除的内存时,这是一个称为“释放后使用”漏洞的内存错误,该漏洞使恶意代码能够被执行。

Google 威胁分析小组的 Clement Lecigne 被认为是发现该漏洞的研究人员。Google Chrome for iOS 不受安全漏洞的影响。

来自:cnBeta

以上就是本文的全部内容,希望对大家的学习有所帮助,也希望大家多多支持 码农网

猜你喜欢:- python模拟登陆知乎(最新版)

- 某开源博客系统最新版源码审计

- CocoaPods打包私有库实践 | 最新版

- 记录过某常见WAF最新版

- DuomiCMS3.0最新版漏洞挖掘

- Azkaban3.59.x 最新版

本站部分资源来源于网络,本站转载出于传递更多信息之目的,版权归原作者或者来源机构所有,如转载稿涉及版权问题,请联系我们。

Java遗传算法编程

Lee Jacobson、Burak Kanber / 王海鹏 / 人民邮电出版社 / 2016-12-6 / 49元

本书简单、直接地介绍了遗传算法,并且针对所讨论的示例问题,给出了Java代码的算法实现。全书共分灾6章。第1章简单介绍了人工智能和生物进化的知识背景,这也是遗传算法的历史知识背景。第2章给出了一个基本遗传算法的实现;第4章和第5章,分别针对机器人控制器、旅行商问题、排课问题展开分析和讨论,并给出了算法实现。在这些章的末尾,还给出了一些练习供读者深入学习和实践。第6章专门讨论了各种算法的优化问题。 ......一起来看看 《Java遗传算法编程》 这本书的介绍吧!

HTML 编码/解码

HTML 编码/解码

XML 在线格式化

在线 XML 格式化压缩工具