内容简介:Google Project Zero 安全团队9月20日公开披露了一个影响 Microsoft Jet 数据库引擎的远程执行代码漏洞。该漏洞被认为会影响所有支持的 Windows 版本(包括服务器版本),且截至本文发布时,尚未完成修补。 Goog...

Google Project Zero 安全团队9月20日公开披露了一个影响 Microsoft Jet 数据库引擎的远程执行代码漏洞。该漏洞被认为会影响所有支持的 Windows 版本(包括服务器版本),且截至本文发布时,尚未完成修补。

Google 团队表示他们已遵循其披露流程,Microsoft 已经超过了 120 天的漏洞披露限制日期。

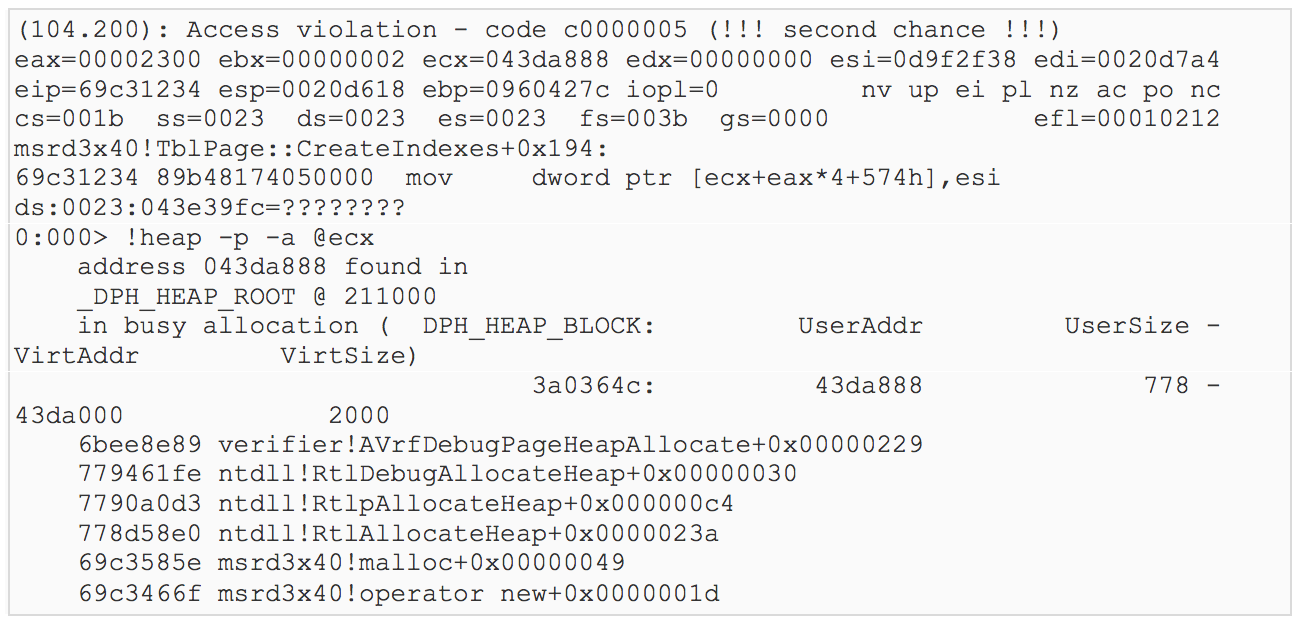

该漏洞属于越界(OOB)写入漏洞,可通过 OLEDB 打开 Jet 数据源来触发:

安全研究人员称,Jet 数据库引擎中的索引管理存在缺陷。如果被利用,可能导致在当前用户的上下文中远程执行代码。不过,触发漏洞的前提是,用户需要打开包含 Jet 数据库信息的恶意文件。

据悉,Google 于5月8日向 Microsoft 报告了此漏洞,Microsoft 也在最新的补丁中解决了影响 Jet 的两个独立的缓冲区溢出漏洞,但是针对该漏洞的修复程序并未发布。

【声明】文章转载自:开源中国社区 [http://www.oschina.net]

以上就是本文的全部内容,希望本文的内容对大家的学习或者工作能带来一定的帮助,也希望大家多多支持 码农网

猜你喜欢:- 谷歌公开披露尚未修补的微软 Jet 数据库引擎 RCE 漏洞

- 趣视频:内核热修补

- Google 修补多项 Android 高危漏洞

- delphi – 如何在Classes.pas中修补方法

- 美国土安全部规定联邦机构漏洞修补具体时间

- Linux Kernel 4.15 正式发布,修补幽灵熔断漏洞

本站部分资源来源于网络,本站转载出于传递更多信息之目的,版权归原作者或者来源机构所有,如转载稿涉及版权问题,请联系我们。

Text Processing in Python

David Mertz / Addison-Wesley Professional / 2003-6-12 / USD 54.99

Text Processing in Python describes techniques for manipulation of text using the Python programming language. At the broadest level, text processing is simply taking textual information and doing som......一起来看看 《Text Processing in Python》 这本书的介绍吧!

XML、JSON 在线转换

在线XML、JSON转换工具

HEX CMYK 转换工具

HEX CMYK 互转工具